Арсен Аваков: Спецагенты Департамента киберполиции, совместно со специалистами СБУ пресекли второй этап кибератаки Petya

5 июля 2017Министр внутренних дел сообщил, что пик атаки планировался на 16:00 4 июля 2017 года. Атака стартовала в 13:40, а до 15:00 киберполиция заблокировала рассылку и активацию вируса с серверов информационной системы «М.Е.Doc».

«Вирус Diskcoder. C — он же ExPetr, PetrWrap, Petya, NotPetya — прикрытие масштабной кибератаки в истории Украины. Второй этап кибератаки был ОСТАНОВЛЕН вчера. Сервера изъяты, со следами воздействия киберпреступников, с очевидными источниками из РФ. Спасибо спецагентам за службу!», — отметил глава правоохранительного ведомства.

Напомним, 27 июня 2017 года в 10:30 украинские государственные структуры и частные компании из-за уязвимости ПО «M.E.doc.» (программное обеспечение для отчетности и документооборота) массово попали под удар вируса-шифровальщика (ransomware) Diskcoder.C (ExPetr, PetrWrap, Petya, NotPetya).

Для локализации масштабной киберугрозы, Национальной полицией Украины и Службой безопасности Украины был создан оперативно-технический штаб, в который вошли представители самых известных украинских и иностранных компаний по кибербезопасности. По указанным фактам Национальной полицией Украины начато досудебное расследование.

Экспертами было установлено, что поражение информационных систем украинских компаний произошло с помощью обновления программного обеспечения, предназначенного для отчетности и документооборота – «M.E.Doc».

По полученным данным (подтверждено правоохранительными органами иностранных государств и международными компаниями, осуществляющими деятельность в сфере информационной безопасности), злоумышленники осуществили несанкционированное вмешательство в работу одного из персональных компьютеров компании-разработчика указанного программного обеспечения — ООО «Интеллект-Сервис».

«Получив доступ к исходным кодам, злоумышленники в одно из обновлений программы встроили бэкдор (backdoor) — программу, которая устанавливала на компьютерах пользователей «M.E.Doc» несанкционированный удаленный доступ. Такое обновление программного обеспечения, вероятно, произошло еще 15 мая 2017 года. Представители компании-разработчика «M.E.Doc» были проинформированы о наличии уязвимостей в их системах антивирусными компаниями, но данный факт был проигнорирован. Компания-производитель отрицает проблемы с безопасностью и назвала это «совпадением». Вместе с тем установлено, что обнаруженный бэкдор по функционалу имеет возможность собирать коды ЕГРПОУ пораженных компаний, и отправлять их на удаленный сервер, загружать файлы, собирать информацию об операционной системе и идентификационные данные пользователей», — уточнил Арсен Аваков.

Министр внутренних дел сообщил, что после срабатывания бэкдора, атакеры компрометировали учетные записи пользователей с целью получения полного доступа к сети. Далее получали доступ к сетевому оборудованию для выведения его из строя. С помощью IP KVM осуществляли загрузки собственной операционной системы на базе TINY Linux.

Злоумышленники, с целью сокрытия удачной кибероперации относительно массового поражения компьютеров и несанкционированного сбора информации, тем же самым способом, через последние обновления ПО «M.E.Doc» распространили модифицированный ransomware Petya.

Удаление и шифрование файлов операционных систем, было совершено с целью уничтожения следов предварительной преступной деятельности (бэкдора), и отвлечения внимания путем имитации вымогательства денежных средств от пострадавших.

«Следствием прорабатывается версия, что настоящими целями были стратегически важные для государства компании, атаки на которые могли дестабилизировать ситуацию в стране. Комплексный анализ обстоятельств заражения позволяет предположить, что лица, которые, 27 июня 2017 года, организовали нападения с использованием WannaCry могут быть причастны к вирусной атаке на украинские государственные структуры и частные компании, поскольку способы распространения и общее действие подобны вирусу-шифровальщику (ransomware) Diskcoder.C (ExPetr, PetrWrap, Petya, NotPetya)», — отметил Арсен Аваков.

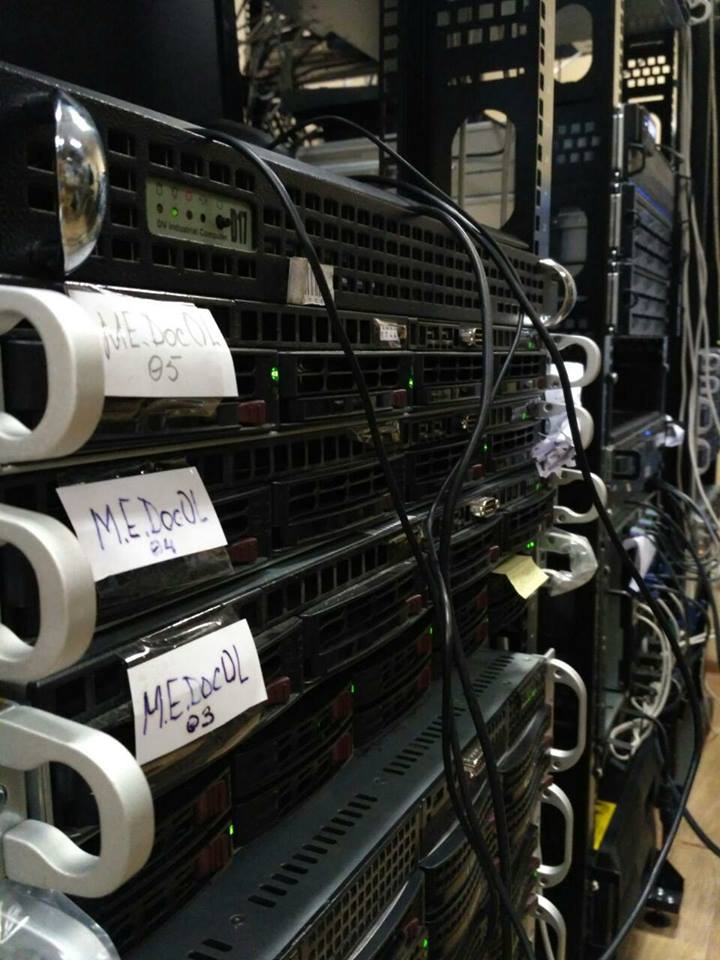

Также глава МВД сообщил, что с целью немедленного прекращения бесконтрольного распространения Diskcoder.C (новая активность была зафиксирована 04.07.2017 в 13.40), а также учитывая бездействие должностных лиц ООО «Интеллект-Сервис», которые, несмотря на неоднократные предупреждения антивирусных компаний и Департамента киберполиции, вводили в заблуждение своих пользователей, уверяя их в безопасности ПО «M.E.Doc» — принято решение о проведении обысков и изъятия программного и аппаратного обеспечения компании, с помощью которого распространялось вредоносное программное обеспечение.

«Обыски проведены представителями Департамента киберполиции, Главного следственного управления, при участии Службы безопасности Украины. Объектами осмотра являются рабочие компьютеры персонала и серверное оборудование, с помощью которого распространялось программное обеспечение. Департамент киберполиции настоятельно рекомендует всем пользователям сменить пароли и электронные цифровые подписи, в связи с тем, что эти данные могли быть скомпрометированы», — подчеркнул Арсен Аваков.